Google Lanza Nueva Función para Evaluar Riesgos de Acceso a Aplicaciones y Mejorar la Seguridad del Usuario.

Google incorpora una nueva función de riesgo de acceso a aplicaciones para mejorar la seguridad de los usuarios.

Cibercriminales atacan la sede londinense de un gigante bancario chino, poniendo en riesgo la filtración de millones de documentos.

ICBC tiene plazo hasta mañana para tomar medidas.

Adquiere Microsoft 365 en oferta por solo $39.97

Incluye las versiones más recientes de Excel, Word, PowerPoint, Outlook y OneNote.

Las Apple Vision Pro presentan un alarmante defecto de seguridad que permitiría a los hackers deducir tus contraseñas a partir de tus movimientos oculares.

El ataque recibe el nombre de «GAZEploit».

Se ha descubierto una grave vulnerabilidad de seguridad en Adobe Acrobat Reader: actúa ahora y actualiza.

Un fallo de seguridad permitió a actores maliciosos ejecutar código malicioso de manera remota.

Es momento de llevar a cabo un análisis riguroso de las aplicaciones SaaS, ya que un creciente número de organizaciones sucumbe a los ataques a pesar de contar con presupuestos más elevados.

Las organizaciones deben implementar políticas para todas las aplicaciones SaaS fundamentales y gestionar el control de acceso.

Contribuye a tu país a través del ciberespacio, afirma la Casa Blanca.

La Casa Blanca ha implementado una nueva estrategia para promover empleos en ciberseguridad.

Intel lanza sus nuevos procesadores Core Ultra 200V.

Los nuevos procesadores Intel Core Ultra 200V tienen el potencial de revolucionar el uso de las laptops al ofrecer un balance innovador entre potencia y eficiencia energética.

La polémica función de Recall de Microsoft no se puede desinstalar.

Al principio parecía que sería posible desinstalar Recall, pero ahora Microsoft ha confirmado que eso no es así.

Nuevas supercomputadoras chinas llegan a EE. UU. como universidades apoyan procesadores RISC-V de código abierto para liderar en alto rendimiento.

XiangShan se compone fundamentalmente de dos proyectos basados en la arquitectura RISC-V.

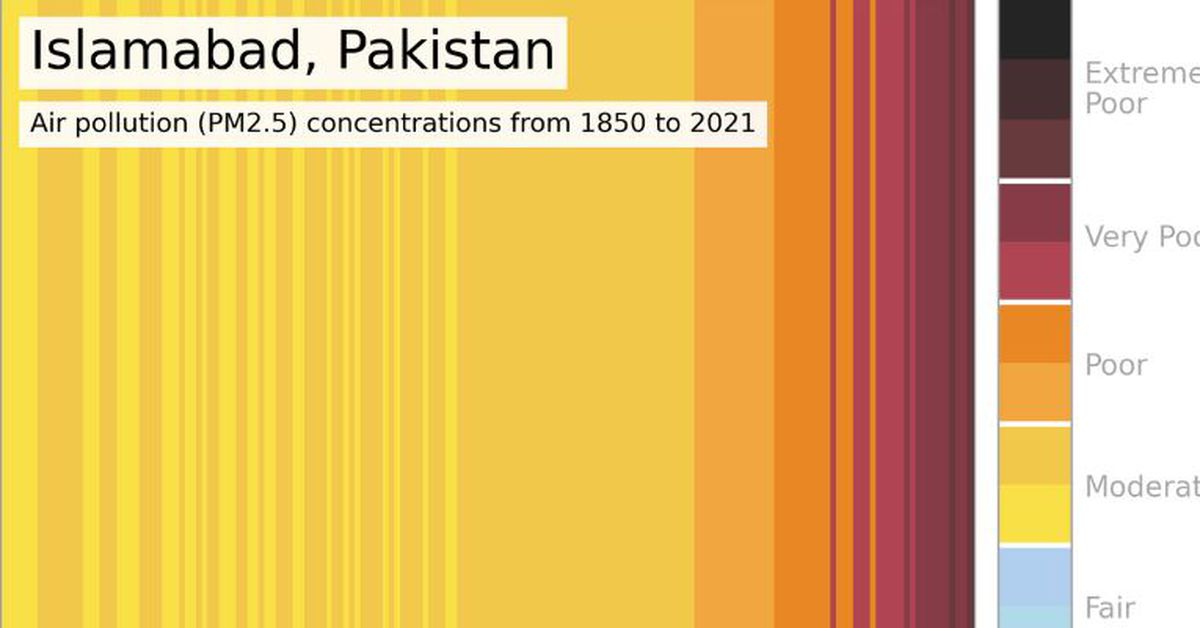

Esperanza y desigualdad: una nueva y colorida forma de representar la calidad del aire a nivel mundial.

Descubre cómo ha evolucionado la contaminación del aire a lo largo de 170 años.

Esperemos que este rumor sobre las actualizaciones de Windows se confirme.

Las actualizaciones de Windows han exigido históricamente reiniciar la computadora, lo que resulta incómodo para los usuarios.

Cuidado: un nuevo ransomware astuto puede robar datos de Google Chrome.

El ransomware Qilin tiene la capacidad de extraer información de Chrome desde dispositivos conectados a la red.

Actualizar tu PC ahora es mucho más sencillo.

Asus y MSI presentaron nuevas placas base en Gamescom 2024, destacando una característica que podría facilitar el trabajo a quienes construyen sus propias PC.

Microsoft organizará una conferencia de seguridad tras la clausura de CrowdStrike.

En septiembre, se llevará a cabo una reunión con representantes de CrowdStrike, Microsoft y otros desarrolladores externos para explorar estrategias que prevengan futuros colapsos informáticos a nivel mundial.

Halliburton sufre un ciberataque que interrumpe sus operaciones.

Un presunto ciberataque impacta a una importante empresa petrolera.

Se descubre un nuevo método de phishing dirigido a usuarios de Android e iPhone.

Una nueva técnica de phishing ha sido desarrollada para atacar a clientes de bancos.

Vulnerabilidad en la seguridad de Slack: su función de IA podría comprometer tus conversaciones privadas, según un informe.

Es posible que ni siquiera supieras que Slack cuenta con funciones de inteligencia artificial, pero las tiene, y esto podría generar inconvenientes.

¿Dónde están los márgenes? El modelo de negocio de la IA está cambiando rápidamente, afirma el fundador de Cohere.

OpenAI y Anthropic invierten miles de millones de dólares anualmente en el entrenamiento de modelos como GPT-4 y Claude, pero la práctica del hundimiento de precios competitivos está afectando el modelo de negocio.

AnyViewer: Simplificando el acceso remoto con una interfaz intuitiva y un rendimiento excepcional

Una solución remota que probablemente se adapte a tus necesidades.

Miles de sitios web de Oracle NetSuite ERP descubiertos filtrando información privada de clientes.

Se ha confirmado una vez más que las configuraciones incorrectas son la causa de las filtraciones de datos.

iGen y la paradoja tecnológica: la dificultad de los nativos digitales con las habilidades técnicas.

Desajuste entre las habilidades de los nativos digitales y las exigencias técnicas de los empleadores.

Este nuevo ataque de phishing utiliza un astuto infostealer para provocar el mayor daño posible.

Investigadores han descubierto un malware de tipo infostealer que es capaz de robar archivos PDF.

Red de supercomputadoras para desarrollar inteligencia artificial general estará en funcionamiento para 2025.

Se prevé que el primer nodo de la red esté operativo en septiembre.

![Cover Image for [object Object]](https://res.cloudinary.com/dcj0jkqds/image/upload/v1726687616/posts_previews/c7znqaszkym5chb3enm2.jpg)

![Cover Image for [object Object]](https://res.cloudinary.com/dcj0jkqds/image/upload/v1726540241/posts_previews/u4cat5c6py5ydtbts6eo.jpg)

![Cover Image for [object Object]](https://res.cloudinary.com/dcj0jkqds/image/upload/v1725546614/posts_previews/w8h1itpfnloshvusi52p.jpg)