Nuevos malware para Linux atacan servidores de Oracle con el fin de robar contraseñas y criptomonedas.

Hackers están aprovechando vulnerabilidades en servidores de Oracle WebLogic para instalar malware.

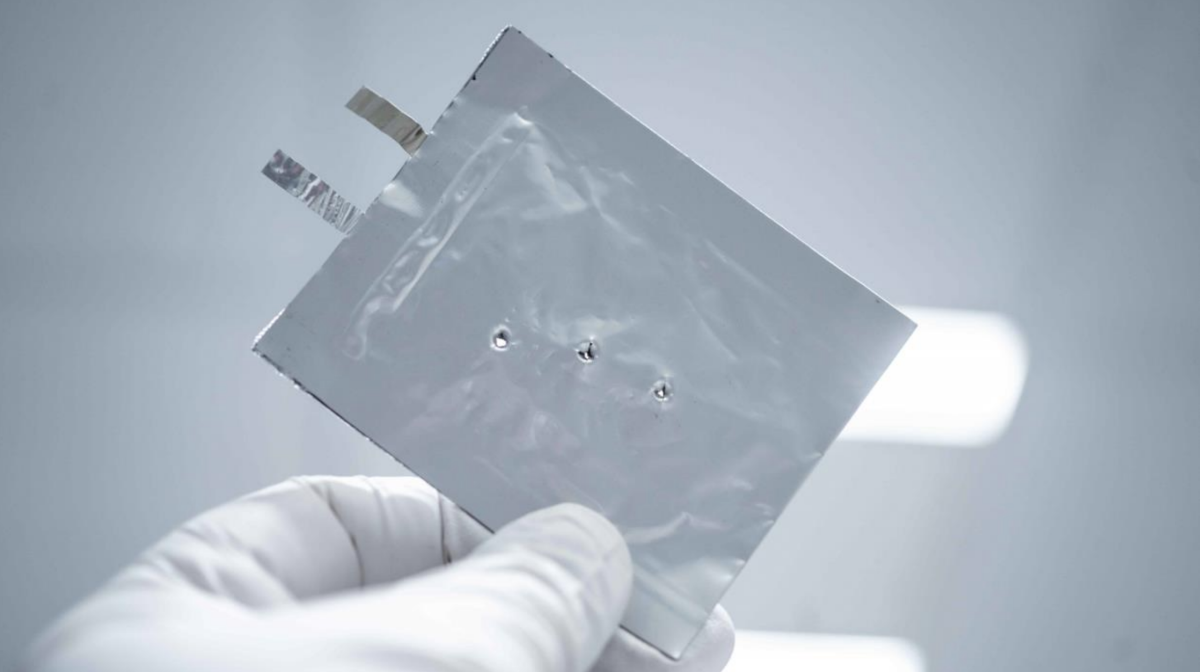

Investigadores en ciberseguridad han identificado ataques dirigidos a servidores Oracle WebLogic con deficientes medidas de seguridad, los cuales están siendo abusados por delincuentes para llevar a cabo minería de criptomonedas y construir una botnet de DDoS, entre otras actividades maliciosas. El equipo de Aqua decidió montar un honeypot para estudiar estos incidentes y observó cómo un actor de amenazas logró vulnerar una contraseña débil establecida, procediendo a instalar un malware denominado Hadooken.

Hadooken ha sido utilizado en “unas pocas docenas” de ataques en las últimas semanas y ofrece dos funcionalidades principales: la minería de criptomonedas y la creación de una botnet para ataques de denegación de servicio distribuido (DDoS). Además, este malware otorga a los atacantes control total sobre el sistema comprometido.

Oracle WebLogic es un servidor de aplicaciones basado en Java que se utiliza para el desarrollo, implementación y gestión de aplicaciones empresariales. Debido a su robustez y escalabilidad, es utilizado por muchas organizaciones para servicios web, portales y conectividad con bases de datos, y es común en aplicaciones críticas en sectores como finanzas, telecomunicaciones y comercio electrónico. Sin embargo, su popularidad también lo convierte en un blanco habitual para los ciberdelincuentes, ya que contiene varias vulnerabilidades.

Hasta ahora, los investigadores han observado que los hackers han utilizado Hadooken para la minería de criptomonedas, aunque se ha señalado que el malware también podría tener funciones asociadas a ransomware. Se especula que el actor de amenazas podría introducir un ataque de ransomware en Linux, o que tal vez ya se haya implementado si el malware permanece en el sistema más tiempo del permitido para su análisis en sandbox.

Al rastrear las direcciones IP asociadas a Hadooken, los investigadores encontraron dos IP relevantes: una pertenece a una compañía de hosting en el Reino Unido, aunque registrada en Alemania, que en el pasado estuvo vinculada a grupos como TeamTNT y Gang 8220. Sin embargo, no es posible atribuir este ataque específicamente a alguno de estos grupos. La segunda IP, registrada en Rusia bajo la misma compañía de hosting, está actualmente inactiva.

- Ciberseguridad

- Malware

- Oracle WebLogic